Tudi če IT sistem deluje brezhibno, je lahko resno izpostavljen tveganju.

Navidezna stabilnost pogosto skriva kritične pomanjkljivosti, ki ostanejo neopažene, dokler ne povzročijo resnega incidenta.

.

Pri enem od večjih slovenskih sistemov kritične infrastrukture smo z notranjim varnostnim pregledom odkrili prav tak primer: na prvi pogled je IT okolje delovalo stabilno, podrobnejši pregled pa je razkril več slabosti, ki bi omogočile širjenje napada in otežile odziv.

Prav zato je reden varnostni pregled IT okolja učinkovitejši kot čakanje na incident, saj omogoča pravočasno odkrivanje tveganj in boljšo določitev prioritet za nadaljnje ukrepanje.

.

Pregled je zajemal notranji penetracijski test, pregled domenskega okolja ter pregled strežniških in virtualiziranih sistemov. Osredotočili smo se na to, kako se različne pomanjkljivosti povezujejo in kakšne scenarije napada omogočajo.

.

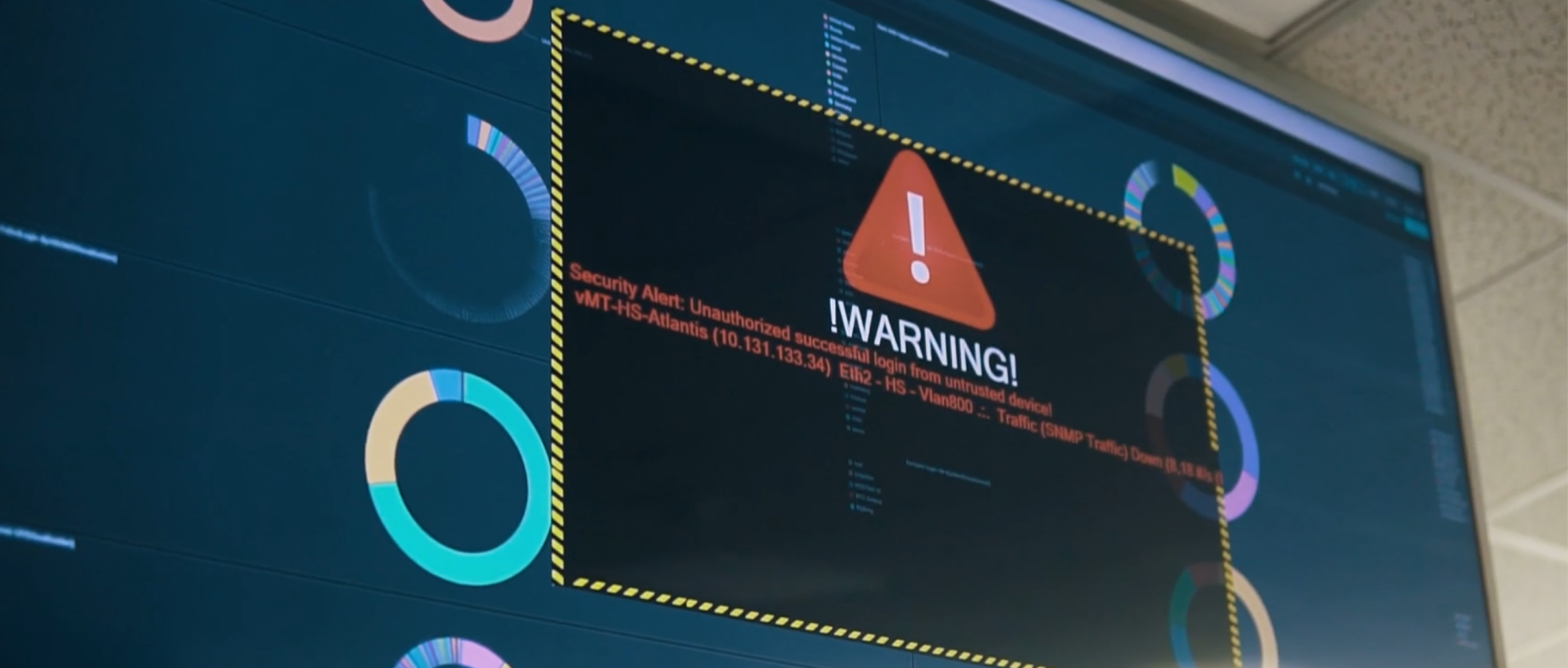

Med pregledom smo zaznali ranljivosti pri upravljanju privilegijev v varnostnih kontrolah, ki bi omogočile postopno pridobivanje višjih pravic.

Hkrati so se pokazale širše sistemske slabosti, ki bi ob incidentu otežile odziv in obnovo. Pomanjkljivosti so vključevale:

.

Zaznali smo več realnih poti napredovanja privilegijev. Eden izmed njih je vključeval napadalca z osnovnim dostopom, ki bi izkoristil nepravilno konfiguriran strežnik Active Directory Certificate Services (ESC8) in s tem pridobil administratorske pravice.

Drugi primeri so pokazali, kako bi šibka zaščita varnostnih kopij ali nedosleden monitoring omogočila širjenje dostopa in daljše neopaženo prisotnost v sistemu.

Ti primeri jasno kažejo, da uspešen napad pogosto ni posledica ene kritične ranljivosti, ampak kombinacije več manjših slabosti.

.

Ko se več slabosti pojavi hkrati, tveganje ni več posamezna ranljivost, ampak struktura celotnega IT okolja. Napadalcu omogoča postopno širjenje dostopa, organizaciji pa otežuje pravočasno zaznavo in odziv.

.

Pregled je naročniku dal jasno sliko, kje so največja tveganja, in omogočil:

Ključna vrednost pregleda je bila v tem, da je pokazal, kako se tehnične slabosti povežejo v realne scenarije napada in kje je treba ukrepati najprej.

.

Vprašanje torej ni samo, ali sistemi delujejo. Vprašanje je: ali res veste, kje je vaše IT okolje dejansko izpostavljeno — in kaj je treba urediti najprej?